Diferència entre revisions de la pàgina «Pràctiques de Gestió d'Usuaris»

(→Autenticació i creació d'usuaris, permisos, rols i privilegis) |

(→Autenticació i creació d'usuaris, permisos, rols i privilegis) |

||

| Línia 442: | Línia 442: | ||

SQL> select * from dba_role_privs where grantee in | SQL> select * from dba_role_privs where grantee in | ||

('PRUEBA00','PRUEBA01','PRUEBA02'); | ('PRUEBA00','PRUEBA01','PRUEBA02'); | ||

| + | SQL> select * from dba_sys_privs where grantee in | ||

| + | ('PRUEBA00','PRUEBA01','PRUEBA02'); | ||

| + | SQL> select USERNAME , TABLESPACE_NAME , BYTES from dba_ts_quotas where | ||

| + | username in ('PRUEBA00','PRUEBA01','PRUEBA02'); | ||

</pre> | </pre> | ||

| Línia 447: | Línia 451: | ||

<pre> | <pre> | ||

| − | + | SQL> alter user prueba01 quota 0k on academo; | |

| + | User altered. | ||

| + | SQL> select owner, table_name from dba_tables where owner='PRUEBA01'; | ||

</pre> | </pre> | ||

| Línia 454: | Línia 460: | ||

<pre> | <pre> | ||

| − | + | SQL> connect prueba01 | |

| + | Introduzca su clave: | ||

| + | Connected. | ||

| + | SQL> alter user prueba01 quota unlimited on academo; | ||

| + | alter user prueba01 quota unlimited on academo | ||

| + | * | ||

| + | ERROR at line 1: | ||

| + | ORA-01031: insufficient privileges | ||

</pre> | </pre> | ||

| Línia 461: | Línia 474: | ||

<pre> | <pre> | ||

| − | + | SQL> alter user prueba01 identified by probando01; | |

| + | User altered. | ||

</pre> | </pre> | ||

| Línia 467: | Línia 481: | ||

<pre> | <pre> | ||

| − | + | SQL> connect system | |

| + | Introduzca su clave: | ||

| + | Conectado. | ||

| + | SQL> select * from dba_sys_privs where privilege='ALTER USER'; | ||

</pre> | </pre> | ||

| Línia 473: | Línia 490: | ||

<pre> | <pre> | ||

| − | + | SQL> show user | |

| + | USER es "SYSTEM" | ||

| + | SQL> drop user prueba02; | ||

| + | drop user prueba02 | ||

| + | * | ||

| + | ERROR en línea 1: | ||

| + | ORA-01940: no se puede borrar un usuario conectado actualmente | ||

</pre> | </pre> | ||

36. .Asignar el permiso DROP USER al rol ADMIN. | 36. .Asignar el permiso DROP USER al rol ADMIN. | ||

| + | <pre> | ||

| + | </pre> | ||

37. Averiguar que usuarios o roles de base de datos tienen asignado el privilegio DROP USER. | 37. Averiguar que usuarios o roles de base de datos tienen asignado el privilegio DROP USER. | ||

| + | <pre> | ||

| + | </pre> | ||

38. Conectado como usuario "administrador", crear el usuario “prueba03” autentificado por base de datos y asignando cuotas en el "tablespace" ACADEMO (500K) y NOMINA (200K). Su "tablespace" temporal será TEMP. | 38. Conectado como usuario "administrador", crear el usuario “prueba03” autentificado por base de datos y asignando cuotas en el "tablespace" ACADEMO (500K) y NOMINA (200K). Su "tablespace" temporal será TEMP. | ||

| + | <pre> | ||

| + | </pre> | ||

39. Comprobar en el fichero de inicialización si está activado el modo de limitación de recursos. | 39. Comprobar en el fichero de inicialización si está activado el modo de limitación de recursos. | ||

| + | <pre> | ||

| + | </pre> | ||

40. Averiguar que usuarios de base de datos o que roles tienen asignado el privilegio “CREATE PROFILE”. | 40. Averiguar que usuarios de base de datos o que roles tienen asignado el privilegio “CREATE PROFILE”. | ||

| + | <pre> | ||

| + | </pre> | ||

41. Asignar el permiso “CREATE PROFILE” al rol ADMIN. | 41. Asignar el permiso “CREATE PROFILE” al rol ADMIN. | ||

| + | <pre> | ||

| + | </pre> | ||

42. Averiguar que perfiles están definidos en la base de datos y que límites de recursos fija cada uno de ellos. | 42. Averiguar que perfiles están definidos en la base de datos y que límites de recursos fija cada uno de ellos. | ||

| + | <pre> | ||

| + | </pre> | ||

43. Consultar que perfiles tiene asignados cada usuario de la base de datos. | 43. Consultar que perfiles tiene asignados cada usuario de la base de datos. | ||

| + | <pre> | ||

| + | </pre> | ||

44. Crear un perfil llamado “DESARROLLO” con las siguientes especificaciones: | 44. Crear un perfil llamado “DESARROLLO” con las siguientes especificaciones: | ||

| + | <pre> | ||

| + | </pre> | ||

45. Asignar el perfil anterior a los usuarios “prueba00”, “prueba01”, “prueba02” y “prueba03”. | 45. Asignar el perfil anterior a los usuarios “prueba00”, “prueba01”, “prueba02” y “prueba03”. | ||

| + | <pre> | ||

| + | </pre> | ||

46. Intentar la conexión dos veces como usuario “prueba01” fallando la contraseña, ¿qué sucede?. Comprobar si la cuenta ha sido bloqueada en la vista de base de datos correspondiente . | 46. Intentar la conexión dos veces como usuario “prueba01” fallando la contraseña, ¿qué sucede?. Comprobar si la cuenta ha sido bloqueada en la vista de base de datos correspondiente . | ||

| + | <pre> | ||

| + | |||

| + | </pre> | ||

47. Crear un usuario “prueba04” con el parámetro “password expire”, sus "tablespace" por defecto y temporal serán USERS (cuota 0k) y TEMP. Asignar los roles CONEXIÓN y DESARROLLO. Conectarse como usuario “prueba04”, ¿qué sucede?. | 47. Crear un usuario “prueba04” con el parámetro “password expire”, sus "tablespace" por defecto y temporal serán USERS (cuota 0k) y TEMP. Asignar los roles CONEXIÓN y DESARROLLO. Conectarse como usuario “prueba04”, ¿qué sucede?. | ||

| + | <pre> | ||

| + | </pre> | ||

48. Bloquear la cuenta del usuario “prueba04”, ¿qué sucede al conectarse de nuevo?. | 48. Bloquear la cuenta del usuario “prueba04”, ¿qué sucede al conectarse de nuevo?. | ||

| + | <pre> | ||

| + | </pre> | ||

49. .Modificar el "tablespace" por defecto y el temporal del usuario “prueba01” de forma que sean NOMINA y TEMP_NOMINA. | 49. .Modificar el "tablespace" por defecto y el temporal del usuario “prueba01” de forma que sean NOMINA y TEMP_NOMINA. | ||

| + | <pre> | ||

| + | </pre> | ||

50. Comprobar cual es el valor del parámetro OS_AUTHENT_PREFIX en la base de datos. (en init<SID>.ora) | 50. Comprobar cual es el valor del parámetro OS_AUTHENT_PREFIX en la base de datos. (en init<SID>.ora) | ||

| + | <pre> | ||

| + | </pre> | ||

51. Cambia la identificación del usuario “prueba01” de forma que sea identificado por el sistema operativo. | 51. Cambia la identificación del usuario “prueba01” de forma que sea identificado por el sistema operativo. | ||

| + | <pre> | ||

| + | </pre> | ||

52. Modificar el parámetro OS_AUTHENT_PREFIX de forma que, en adelante, la cadena que identifique a un usuario externo sea “” (cadena vacía). (en el fichero de parámetros de inicializacion (init<SID>.ora). Indicar: os_authent_prefix = "" | 52. Modificar el parámetro OS_AUTHENT_PREFIX de forma que, en adelante, la cadena que identifique a un usuario externo sea “” (cadena vacía). (en el fichero de parámetros de inicializacion (init<SID>.ora). Indicar: os_authent_prefix = "" | ||

| + | <pre> | ||

| + | </pre> | ||

53. Desbloquear la cuenta del usuario “prueba04”. | 53. Desbloquear la cuenta del usuario “prueba04”. | ||

| + | <pre> | ||

| + | </pre> | ||

54. Modificar los valores del perfil DEFAULT según se indica en la siguiente tabla: | 54. Modificar los valores del perfil DEFAULT según se indica en la siguiente tabla: | ||

| + | <pre> | ||

| + | </pre> | ||

55. Averiguar que usuarios o roles tienen asignado el privilegio “ALTER PROFILE”. | 55. Averiguar que usuarios o roles tienen asignado el privilegio “ALTER PROFILE”. | ||

| + | <pre> | ||

| + | </pre> | ||

56. Asignar el privilegio anterior al rol ADMIN. | 56. Asignar el privilegio anterior al rol ADMIN. | ||

| + | <pre> | ||

| + | </pre> | ||

57. Comprobar los valores asignados al perfil “DESARROLLO”. Modificar el perfil “DESARROLLO”, desde el usuario “administrador”, según la siguiente tabla: | 57. Comprobar los valores asignados al perfil “DESARROLLO”. Modificar el perfil “DESARROLLO”, desde el usuario “administrador”, según la siguiente tabla: | ||

¿Qué ha sucedido con el resto de los parámetros?. ¿Coincide el valor de “Connect_time” en este perfil con el que tiene en el perfil DEFAULT?. | ¿Qué ha sucedido con el resto de los parámetros?. ¿Coincide el valor de “Connect_time” en este perfil con el que tiene en el perfil DEFAULT?. | ||

| + | <pre> | ||

| + | </pre> | ||

58. Averiguar los privilegios de sistema y sobre objetos, así como los roles, que tiene asignados los roles por defecto “CONNECT”, “RESOURCE”, “DBA”, “EXP_FULL_DATABASE” e “IMP_FULL_DATABASE”. ¿Consideras una buena política de seguridad asignar el rol “CONNECT” a todos los usuarios que precisan conectarse a la base de datos?. | 58. Averiguar los privilegios de sistema y sobre objetos, así como los roles, que tiene asignados los roles por defecto “CONNECT”, “RESOURCE”, “DBA”, “EXP_FULL_DATABASE” e “IMP_FULL_DATABASE”. ¿Consideras una buena política de seguridad asignar el rol “CONNECT” a todos los usuarios que precisan conectarse a la base de datos?. | ||

| + | <pre> | ||

| + | </pre> | ||

59. ¿Puede asignarse el perfil “DESARROLLO” al rol “CONNECT”?. ¿Y el perfil “DEFAULT” al perfil “DESARROLLO”? | 59. ¿Puede asignarse el perfil “DESARROLLO” al rol “CONNECT”?. ¿Y el perfil “DEFAULT” al perfil “DESARROLLO”? | ||

| + | <pre> | ||

| + | </pre> | ||

60. Averiguar que usuarios o roles de la base de datos tienen asignado el privilegio “DROP PROFILE”. | 60. Averiguar que usuarios o roles de la base de datos tienen asignado el privilegio “DROP PROFILE”. | ||

| + | <pre> | ||

| + | </pre> | ||

61. Asignar el privilegio “DROP PROFILE” al rol “ADMIN.”. | 61. Asignar el privilegio “DROP PROFILE” al rol “ADMIN.”. | ||

| + | <pre> | ||

| + | </pre> | ||

62. Conectarse como usuario “administrador” e intentar eliminar el perfil “DEFAULT”, ¿qué ocurre?. | 62. Conectarse como usuario “administrador” e intentar eliminar el perfil “DEFAULT”, ¿qué ocurre?. | ||

| + | <pre> | ||

| + | </pre> | ||

63. Como usuario “administrador” crear el rol “SECRETO” identificado por la contraseña “total” y asignarlo al usuario “prueba04”. | 63. Como usuario “administrador” crear el rol “SECRETO” identificado por la contraseña “total” y asignarlo al usuario “prueba04”. | ||

| − | + | <pre> | |

| + | |||

| + | </pre> | ||

64. Averiguar que usuarios poseen el privilegio “ALTER ANY ROLE” (de forma directa o a través de roles). | 64. Averiguar que usuarios poseen el privilegio “ALTER ANY ROLE” (de forma directa o a través de roles). | ||

| + | <pre> | ||

| + | </pre> | ||

65. ¿Qué valor tiene en la base de datos el parámetro MAX_ENABLED_ROLES?. Modificar su valor para que, en adelante, valga 40. Comprobar esta modificación. | 65. ¿Qué valor tiene en la base de datos el parámetro MAX_ENABLED_ROLES?. Modificar su valor para que, en adelante, valga 40. Comprobar esta modificación. | ||

| + | <pre> | ||

| + | </pre> | ||

66. Averiguar que usuarios poseen el privilegio “GRANT ANY ROLE” (de forma directa o a través de roles). | 66. Averiguar que usuarios poseen el privilegio “GRANT ANY ROLE” (de forma directa o a través de roles). | ||

| + | <pre> | ||

| + | </pre> | ||

67. Como usuario “administrador”, deasignar el rol “SECRETO” al usuario “prueba04”. | 67. Como usuario “administrador”, deasignar el rol “SECRETO” al usuario “prueba04”. | ||

| + | <pre> | ||

| + | </pre> | ||

68. Asignar el privilegio “GRANT ANY ROLE” al rol “ADMIN.”. | 68. Asignar el privilegio “GRANT ANY ROLE” al rol “ADMIN.”. | ||

| + | <pre> | ||

| + | </pre> | ||

69. Averiguar de nuevo que usuarios poseen el privilegio “GRANT ANY ROLE” (de forma directa o a través de roles). | 69. Averiguar de nuevo que usuarios poseen el privilegio “GRANT ANY ROLE” (de forma directa o a través de roles). | ||

| + | <pre> | ||

| + | </pre> | ||

70. Averiguar que usuarios poseen el privilegio “DROP ANY ROLE” (de forma directa o a través de roles). | 70. Averiguar que usuarios poseen el privilegio “DROP ANY ROLE” (de forma directa o a través de roles). | ||

| + | <pre> | ||

| + | </pre> | ||

71. Asignar permiso de conexión al usuario "prueba03", asignar el rol “SECRETO” al mismo usuario. Conectarse como este usuario e intentar borrar el rol. | 71. Asignar permiso de conexión al usuario "prueba03", asignar el rol “SECRETO” al mismo usuario. Conectarse como este usuario e intentar borrar el rol. | ||

| + | <pre> | ||

| + | </pre> | ||

72. En caso de que no lo tenga asignado, asignar el rol “CONEXION” y el rol “DESARROLLO” al usuario “prueba04”. Hacer que solo el rol “CONEXIÓN” este activo cuando se conecte. | 72. En caso de que no lo tenga asignado, asignar el rol “CONEXION” y el rol “DESARROLLO” al usuario “prueba04”. Hacer que solo el rol “CONEXIÓN” este activo cuando se conecte. | ||

| + | <pre> | ||

| + | </pre> | ||

73. Comprobar en la vista apropiada del diccionario de datos los roles activos en la sesión. | 73. Comprobar en la vista apropiada del diccionario de datos los roles activos en la sesión. | ||

| + | <pre> | ||

| + | </pre> | ||

74. Conectado como usuario “prueba04”, activar el rol “DESARROLLO” y comprobar de nuevo en la vista apropiada del diccionario de datos los roles activos en la sesión. | 74. Conectado como usuario “prueba04”, activar el rol “DESARROLLO” y comprobar de nuevo en la vista apropiada del diccionario de datos los roles activos en la sesión. | ||

| + | <pre> | ||

| + | </pre> | ||

75. Asignar el rol "CONNECT" al usuario "ADMIN". ¿Es preciso asignarle los permisos "CREATE PROCEDURE", "CREATE PUBLIC SYNONYM", "CREATE ROLE", "CREATE TRIGGER"?, ¿Los tiene ya asignados?. | 75. Asignar el rol "CONNECT" al usuario "ADMIN". ¿Es preciso asignarle los permisos "CREATE PROCEDURE", "CREATE PUBLIC SYNONYM", "CREATE ROLE", "CREATE TRIGGER"?, ¿Los tiene ya asignados?. | ||

| + | <pre> | ||

| + | </pre> | ||

76. Conectarse como usuario SYSTEM y otorgar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos (pertenece al usuario "prueba01"). ¿Qué sucede?, ¿por qué?. | 76. Conectarse como usuario SYSTEM y otorgar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos (pertenece al usuario "prueba01"). ¿Qué sucede?, ¿por qué?. | ||

| + | <pre> | ||

| + | </pre> | ||

77. Conectarse como usuario "prueba01" y otorgar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos; hacerlo de forma que "prueba02" también pueda otorgar el permiso a otros usuarios (opción ADMIN). | 77. Conectarse como usuario "prueba01" y otorgar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos; hacerlo de forma que "prueba02" también pueda otorgar el permiso a otros usuarios (opción ADMIN). | ||

| + | <pre> | ||

| + | </pre> | ||

78. Conectarse como usuario "prueba02" y otorgar al usuario "prueba03" el permiso para seleccionar datos de la tabla códigos. | 78. Conectarse como usuario "prueba02" y otorgar al usuario "prueba03" el permiso para seleccionar datos de la tabla códigos. | ||

| + | <pre> | ||

| + | </pre> | ||

79. Conectarse como usuario "prueba01" y revocar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos. | 79. Conectarse como usuario "prueba01" y revocar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos. | ||

| + | <pre> | ||

| + | </pre> | ||

80. Conectarse como usuario "prueba03" e intentar consultar la tabla códigos. ¿Qué ocurre?, ¿por qué?. | 80. Conectarse como usuario "prueba03" e intentar consultar la tabla códigos. ¿Qué ocurre?, ¿por qué?. | ||

| + | <pre> | ||

| + | |||

| + | </pre> | ||

Revisió del 17:47, 8 oct 2014

Autenticació i creació d'usuaris, permisos, rols i privilegis

1. Buscar en el diccionario de datos qué información continenen las vistas siguientes:

(antes de hacer select * sobre estas vistas consultar con un DESCRIBE o DESC las columnas que nos interesan)

- dba_profiles

- dba_roles

- dba_users

- dba_role_privs

- dba_tab_privs

- dba_sys_privs

SQL> desc dba_profiles Nombre ¿Nulo? Tipo ----------------------------------------- -------- ---------------------------- PROFILE NOT NULL VARCHAR2(30) RESOURCE_NAME NOT NULL VARCHAR2(32) RESOURCE_TYPE VARCHAR2(8) LIMIT VARCHAR2(40) SQL> desc dba_roles Nombre ¿Nulo? Tipo ----------------------------------------- -------- ---------------------------- ROLE NOT NULL VARCHAR2(30) PASSWORD_REQUIRED VARCHAR2(8) SQL> desc dba_users Nombre ¿Nulo? Tipo ----------------------------------------- -------- ---------------------------- USERNAME NOT NULL VARCHAR2(30) USER_ID NOT NULL NUMBER PASSWORD VARCHAR2(30) ACCOUNT_STATUS NOT NULL VARCHAR2(32) LOCK_DATE DATE EXPIRY_DATE DATE DEFAULT_TABLESPACE NOT NULL VARCHAR2(30) TEMPORARY_TABLESPACE NOT NULL VARCHAR2(30) CREATED ] NOT NULL DATE PROFILE NOT NULL VARCHAR2(30) INITIAL_RSRC_CONSUMER_GROUP VARCHAR2(30) EXTERNAL_NAME VARCHAR2(4000) SQL> desc dba_role_privs Nombre ¿Nulo? Tipo ----------------------------------------- -------- ---------------------------- GRANTEE VARCHAR2(30) GRANTED_ROLE NOT NULL VARCHAR2(30) ADMIN_OPTION VARCHAR2(3) DEFAULT_ROLE VARCHAR2(3) SQL> desc dba_tab_privs Nombre ¿Nulo? Tipo ----------------------------------------- -------- ---------------------------- GRANTEE NOT NULL VARCHAR2(30) OWNER NOT NULL VARCHAR2(30) TABLE_NAME NOT NULL VARCHAR2(30) GRANTOR NOT NULL VARCHAR2(30) PRIVILEGE NOT NULL VARCHAR2(40) GRANTABLE VARCHAR2(3) HIERARCHY VARCHAR2(3) SQL> desc dba_sys_privs Nombre ¿Nulo? Tipo ----------------------------------------- -------- ---------------------------- GRANTEE NOT NULL VARCHAR2(30) PRIVILEGE NOT NULL VARCHAR2(40) ADMIN_OPTION VARCHAR2(3)

2. Conectarse como usuario SYSTEM a la base y crear un usuario llamado “administrador” autentificado por la base de datos. Indicar como "tablespace" por defecto USERS y como "tablespace" temporal TEMP; asignar una cuota de 500K en el "tablespace" USERS. Consulta si los tablespaces USERS i TEMP estan creados, en caso contrario créalos primero.

SQL> CREATE USER ADMINISTRADOR IDENTIFIED BY ADMIN 2 DEFAULT TABLESPACE USERS 3 TEMPORARY TABLESPACE TEMP 4 QUOTA 500K ON USERS; SQL> SELECT USERNAME FROM DBA_USERS WHERE USERNAME='ADMINISTRADOR';

3. Abrir una sesión sqlplus e intenta conectarte como usuario “administrador”, ¿qué sucede?, ¿por qué?.

Enter user-name: administrador Enter password: ERROR: ORA-01045: user ADMINISTRADOR lacks CREATE SESSION privilege; logon denied

4. Averiguar qué privilegios de sistema, roles y privilegios sobre objetos tiene concedidos el usuario “administrador”.

SQL> select * from dba_role_privs where grantee='ADMINISTRADOR'; no rows selected SQL> select * from dba_tab_privs where grantee='ADMINISTRADOR'; no rows selected SQL> select * from dba_sys_privs where grantee='ADMINISTRADOR'; no rows selected

5. Otorgar el privilegio “CREATE SESSION” al usuario “administrador” e intentar de nuevo la conexión sqlplus.

SQL> grant create session to administrador; Grant succeeded. SQL> connect administrador Enter password: Connected.

6. Conectarse como usuario “administrador” y crear un usuario llamado “prueba00” que tenga como "tablespace" por defecto USERS y como "tablespace" temporal TEMP; asignar una cuota de 0K en el "tablespace" USERS. ¿Es posible hacerlo?.

SQL> show user USER is "ADMINISTRADOR" SQL> create user prueba00 identified by prueba00 2 default tablespace users 3 temporary tablespace temp 4* quota 0k on users create user prueba00 identified by prueba00 * ERROR at line 1: ORA-01031: insufficient privileges

7. Conectado como usuario SYSTEM, otorgar el privilegio “create user” al usuario “administrador” y repetir el ejercicio anterior.

connect as sysdba SQL> grant create user to administrador; connect as administrador SQL>create user prueba00 identified by prueba00 2 default tablespace users 3 temporary tablespace temp 4 quota 0k on users

8. Averiguar que usuarios de la base de datos tienen asignado el privilegio “create user” de forma directa, ¿qué vista debe ser consultada?.

SQL> desc dba_sys_privs Nombre ¿Nulo? Tipo ----------------------------------------- -------- ----------------------- GRANTEE NOT NULL VARCHAR2(30) PRIVILEGE NOT NULL VARCHAR2(40) ADMIN_OPTION VARCHAR2(3) SQL> select * from dba_sys_privs where privilege ='CREATE USER'; GRANTEE PRIVILEGE ADM ------------------------------ ---------------------------------------- --- DBA CREATE USER YES ADMINISTRADOR CREATE USER NO IMP_FULL_DATABASE CREATE USER NO

9. Hacer lo mismo para el privilegio “create session”.

SQL> select * from dba_sys_privs where privilege ='CREATE SESSION';

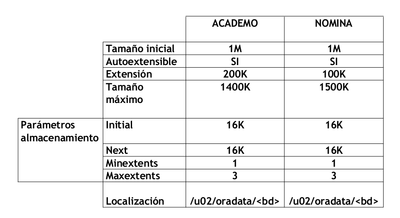

10. Crear dos "tablespace" llamados NOMINA y ACADEMO, que contendrán datos relativos a las aplicaciones de nomina y datos académicos de los empleados de una empresa, según las siguientes características:

SQL> create tablespace academo datafile '/u02/oradata/CURSO01/academo01.dbf'size 1M 2 autoextend on next 200k maxsize 1400K 3 default storage (initial 16k next 16k 4 minextents 1 maxextents 3); Tablespace created. SQL> create tablespace nomina datafile '/u02/oradata/CURSO01/nomina01.dbf'size 1M 2 autoextend on next 100K maxsize 1500K 3 default storage (initial 16k next 16k 4 minextents 1 maxextents 3); Tablespace created.

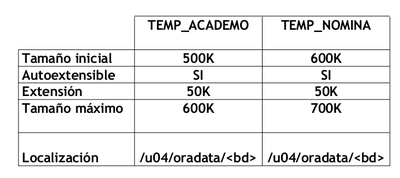

11. Crear dos "tablespace" temporales, manejados de forma local, llamados TEMP_NOMINA y TEMP_ACADEMO con las siguientes características:

SQL> create temporary tablespace temp_academo 2 tempfile '/u04/oradata/CURSO01/temp_academo01.dbf' 3 size 500k autoextend on next 50k maxsize 600k 4 extent management local uniform size 100k; Tablespace created. SQL> create temporary tablespace temp_nomina 2 tempfile '/u04/oradata/CURSO01/temp_nomina01.dbf' 3 size 600k autoextend on next 50k maxsize 700k 4 extent management local uniform size 100k; Tablespace created.

12. Estando conectado como usuario “administrador” probar a crear un rol llamado “administrador”, ¿qué ocurre?.

SQL> connect administrador Enter password: Connected. SQL> create role administrador; create role administrador * ERROR at line 1: ORA-01031: insufficient privileges

13. Idem estando conectado como usuario SYSTEM, ¿qué sucede?, ¿por qué?.

SQL> connect system Enter password: Connected. SQL> create role administrador; create role administrador * ERROR at line 1: ORA-01921: role name 'ADMINISTRADOR' conflicts with another user or role name

14. Comprobar en el diccionario de datos los usuarios o roles que poseen el privilegio “CREATE ROLE”.

SQL> select * from dba_sys_privs where privilege ='CREATE ROLE';

15. Crear un rol llamado “ADMIN”, asignarle los privilegios “create session”, “cr eate user” y “CREATE ROLE”. Asignarlo al usuario administrador.

SQL> create role admin; Role created. SQL> grant create session to admin; Grant succeeded. SQL> grant create user to admin SQL> grant create user to admin SQL> grant create role to admin SQL> grant admin to administrador;

16. Consultar los privilegios de sistema que tiene asignados de forma directa el usuario “administrador”, revocarlos y asignarle el rol “admin.”.

SQL> select * from dba_sys_privs where grantee ='ADMINISTRADOR' SQL> revoke create session from administrador; SQL> c.session.user. 1* revoke create user from administrador SQL> r 1* revoke create user from administrador Revoke succeeded. SQL> grant admin to administrador; Grant succeeded.

17. Crear, conectado como SYSTEM, un usuario llamado “prueba01” autenticado por base de datos al que no se le asigne "tablespace" por defecto ni temporal.

SQL> create user prueba01 identified by prueba01;

18. Consultar en las vistas correspondientes los "tablespaces" y la quota en cada uno de ellos que tiene los usuarios SYS, SYSTEM, “administrador”, “prueba00” y “prueba01”. ¿Qué ha ocurrido con el usuario “prueba01”?.

SQL> select substr(username,1,15) usuario, DEFAULT_TABLESPACE ,

TEMPORARY_TABLESPACE

2 from dba_users

3 where username in ('SYS','SYSTEM','ADMINISTRADOR','PRUEBA00','PRUEBA01');

SQL> select substr(username,1,15) usuario, tablespace_name, max_bytes from

dba_ts_quotas

where

username

in

('SYS','SYSTEM','ADMINISTRADOR','PRUEBA00','PRUEBA01')

19. Crear un usuario llamado “prueba02” autenticado por base de datos, asignando como "tablespace" por defecto NOMINA y como "tablespace" temporal TEMP_NOMINA (no se le asignara cuota en NOMINA).

SQL> create user prueba02 identified by prueba02 2 default tablespace nomina 3 temporary tablespace temp_nomina;

20. Asignar al usuario “prueba01” los "tablespace" ACADEMO y TEMP_ACADEMO como "tablespace" de trabajo y temporal respectivamente (sin especificar cuota).

SQL> alter user prueba01 temporary tablespace temp_academo; SQL> alter user prueba01 default tablespace academo;

21. Consultar en las vistas correspondientes los "tablespace" y la cuota en cada uno de ellos que tiene los usuarios “prueba01” y “prueba02”.

SQL> select * from dba_ts_quotas where username in ('PRUEBA01','PRUEBA02');

22. Crear un rol llamado “CONEXIÓN” y asignarle el permiso “CREATE SESSION”.

SQL> create role conexion; SQL> grant create session to conexion;

23. Asignar el rol “CONEXIÓN” a los usuarios “prueba00”, “prueba01” y “prueba02”

SQL> grant conexion to prueba00, prueba01, prueba02;

24. Comprobar en la vista correspondiente cuales son los roles asignados a los usuarios “prueba00”, “prueba01” y “prueba02”.

SQL> select * from dba_role_privs where grantee in

('PRUEBA00','PRUEBA01','PRUEBA02');

25. Conectarse como usuario “prueba01” y crear la tabla siguiente en el "tablespace" ACADEMO:

CREATE TABLE CODIGOS (CODIGO varchar2(3), DESCRIPCION varchar2(20)) TABLESPACE ACADEMO STORAGE (INITIAL 64K NEXT 64K MINEXTENTS 5 MAXEXTENTS 10);

¿Es posible hacerlo?, ¿falta algún permiso?.

SQL> connect prueba01 Enter password: Connected. SQL> CREATE TABLE CODIGOS 2 (CODIGO varchar2(3), 3 DESCRIPCION varchar2(20)) 4 TABLESPACE ACADEMO 5 STORAGE (INITIAL 64K 6 NEXT 64K 7 MINEXTENTS 5 8* MAXEXTENTS 10) CREATE TABLE CODIGOS * ERROR at line 1: ORA-01031: insufficient privileges

26. Crear un rol llamado “DESARROLLO” y asignarle los permisos "CREATE SEQUENCE", "CREATE SESSION", "CREATE SYNONYM", "CREATE TABLE" y "CREATE VIEW". Asignar el rol “DESARROLLO” a los usuarios “prueba00”, “prueba01” y “prueba02”.

SQL> connect system SQL> create role desarrollo; Role created. SQL> grant create sequence, create session, create synonym, create table, create view to desarrollo; Grant succeeded. SQL> grant desarrollo to prueba00, prueba01, prueba02; Grant succeeded.

27. Volver a conectarse como usuario “prueba01” y crear la tabla anterior en el "tablespace" ACADEMO.

SQL> connect prueba01 Introduzca su clave: Connected. SQL> CREATE TABLE CODIGOS 2 (CODIGO varchar2(3), 3 DESCRIPCION varchar2(20)) 4 TABLESPACE ACADEMO 5 STORAGE (INITIAL 64K 6 NEXT 64K 7 MINEXTENTS 5 8* MAXEXTENTS 10) CREATE TABLE CODIGOS * ERROR at line 1: ORA-01950: no privileges on tablespace 'ACADEMO'

28. Asignar cuota ilimitada al usuario “prueba01” en el "tablespace" ACADEMO. Volver a repetir el ejercicio 26.

SQL> connect system Enter password: Connected. SQL> alter user prueba01 quota unlimited on academo; SQL> connect prueba01 Enter password: Connected. SQL> CREATE TABLE CODIGOS (CODIGO varchar2(3), DESCRIPCION varchar2(20)) TABLESPACE ACADEMO STORAGE (INITIAL 64K NEXT 64K MINEXTENTS 5 MAXEXTENTS 10);

29. Asignar cuota ilimitada al usuario “prueba02” en el "tablespace" NOMINA.

SQL> connect system Introduzca su clave: Connected. SQL> alter user prueba02 quota unlimited on academo; User altered.

30. Obtener información sobre roles, privilegios de sistema, "tablespace" y cuotas para los usuarios “prueba00”, “prueba01” y “prueba02”.

SQL> select * from dba_role_privs where grantee in

('PRUEBA00','PRUEBA01','PRUEBA02');

SQL> select * from dba_sys_privs where grantee in

('PRUEBA00','PRUEBA01','PRUEBA02');

SQL> select USERNAME , TABLESPACE_NAME , BYTES from dba_ts_quotas where

username in ('PRUEBA00','PRUEBA01','PRUEBA02');

31. Asignar cuota cero en el "tablespace" por defecto para el usuario “prueba01”, ¿siguen estando sus objetos?, ¿es posible crear algún otro? (probad a crear un tabla).

SQL> alter user prueba01 quota 0k on academo; User altered. SQL> select owner, table_name from dba_tables where owner='PRUEBA01';

32. Conectarse como usuario “prueba01” e intentar modificar su cuota en el "tablespace" ACADEMO, ¿es posible?.

SQL> connect prueba01 Introduzca su clave: Connected. SQL> alter user prueba01 quota unlimited on academo; alter user prueba01 quota unlimited on academo * ERROR at line 1: ORA-01031: insufficient privileges

33. Conectarse como usuario “prueba01” y modificar su clave, ¿es posible?.

SQL> alter user prueba01 identified by probando01; User altered.

34. Averiguar que usuarios o roles de base de datos tienen asignado el privilegio ALTER USER.

SQL> connect system Introduzca su clave: Conectado. SQL> select * from dba_sys_privs where privilege='ALTER USER';

35. Abrir una sesión con el usuario “administrador” y otra con el usuario “prueba02”. Siendo el usuario “administrador”, intentar borrar el usuario “prueba02”.

SQL> show user USER es "SYSTEM" SQL> drop user prueba02; drop user prueba02 * ERROR en línea 1: ORA-01940: no se puede borrar un usuario conectado actualmente

36. .Asignar el permiso DROP USER al rol ADMIN.

37. Averiguar que usuarios o roles de base de datos tienen asignado el privilegio DROP USER.

38. Conectado como usuario "administrador", crear el usuario “prueba03” autentificado por base de datos y asignando cuotas en el "tablespace" ACADEMO (500K) y NOMINA (200K). Su "tablespace" temporal será TEMP.

39. Comprobar en el fichero de inicialización si está activado el modo de limitación de recursos.

40. Averiguar que usuarios de base de datos o que roles tienen asignado el privilegio “CREATE PROFILE”.

41. Asignar el permiso “CREATE PROFILE” al rol ADMIN.

42. Averiguar que perfiles están definidos en la base de datos y que límites de recursos fija cada uno de ellos.

43. Consultar que perfiles tiene asignados cada usuario de la base de datos.

44. Crear un perfil llamado “DESARROLLO” con las siguientes especificaciones:

45. Asignar el perfil anterior a los usuarios “prueba00”, “prueba01”, “prueba02” y “prueba03”.

46. Intentar la conexión dos veces como usuario “prueba01” fallando la contraseña, ¿qué sucede?. Comprobar si la cuenta ha sido bloqueada en la vista de base de datos correspondiente .

47. Crear un usuario “prueba04” con el parámetro “password expire”, sus "tablespace" por defecto y temporal serán USERS (cuota 0k) y TEMP. Asignar los roles CONEXIÓN y DESARROLLO. Conectarse como usuario “prueba04”, ¿qué sucede?.

48. Bloquear la cuenta del usuario “prueba04”, ¿qué sucede al conectarse de nuevo?.

49. .Modificar el "tablespace" por defecto y el temporal del usuario “prueba01” de forma que sean NOMINA y TEMP_NOMINA.

50. Comprobar cual es el valor del parámetro OS_AUTHENT_PREFIX en la base de datos. (en init<SID>.ora)

51. Cambia la identificación del usuario “prueba01” de forma que sea identificado por el sistema operativo.

52. Modificar el parámetro OS_AUTHENT_PREFIX de forma que, en adelante, la cadena que identifique a un usuario externo sea “” (cadena vacía). (en el fichero de parámetros de inicializacion (init<SID>.ora). Indicar: os_authent_prefix = ""

53. Desbloquear la cuenta del usuario “prueba04”.

54. Modificar los valores del perfil DEFAULT según se indica en la siguiente tabla:

55. Averiguar que usuarios o roles tienen asignado el privilegio “ALTER PROFILE”.

56. Asignar el privilegio anterior al rol ADMIN.

57. Comprobar los valores asignados al perfil “DESARROLLO”. Modificar el perfil “DESARROLLO”, desde el usuario “administrador”, según la siguiente tabla:

¿Qué ha sucedido con el resto de los parámetros?. ¿Coincide el valor de “Connect_time” en este perfil con el que tiene en el perfil DEFAULT?.

58. Averiguar los privilegios de sistema y sobre objetos, así como los roles, que tiene asignados los roles por defecto “CONNECT”, “RESOURCE”, “DBA”, “EXP_FULL_DATABASE” e “IMP_FULL_DATABASE”. ¿Consideras una buena política de seguridad asignar el rol “CONNECT” a todos los usuarios que precisan conectarse a la base de datos?.

59. ¿Puede asignarse el perfil “DESARROLLO” al rol “CONNECT”?. ¿Y el perfil “DEFAULT” al perfil “DESARROLLO”?

60. Averiguar que usuarios o roles de la base de datos tienen asignado el privilegio “DROP PROFILE”.

61. Asignar el privilegio “DROP PROFILE” al rol “ADMIN.”.

62. Conectarse como usuario “administrador” e intentar eliminar el perfil “DEFAULT”, ¿qué ocurre?.

63. Como usuario “administrador” crear el rol “SECRETO” identificado por la contraseña “total” y asignarlo al usuario “prueba04”.

64. Averiguar que usuarios poseen el privilegio “ALTER ANY ROLE” (de forma directa o a través de roles).

65. ¿Qué valor tiene en la base de datos el parámetro MAX_ENABLED_ROLES?. Modificar su valor para que, en adelante, valga 40. Comprobar esta modificación.

66. Averiguar que usuarios poseen el privilegio “GRANT ANY ROLE” (de forma directa o a través de roles).

67. Como usuario “administrador”, deasignar el rol “SECRETO” al usuario “prueba04”.

68. Asignar el privilegio “GRANT ANY ROLE” al rol “ADMIN.”.

69. Averiguar de nuevo que usuarios poseen el privilegio “GRANT ANY ROLE” (de forma directa o a través de roles).

70. Averiguar que usuarios poseen el privilegio “DROP ANY ROLE” (de forma directa o a través de roles).

71. Asignar permiso de conexión al usuario "prueba03", asignar el rol “SECRETO” al mismo usuario. Conectarse como este usuario e intentar borrar el rol.

72. En caso de que no lo tenga asignado, asignar el rol “CONEXION” y el rol “DESARROLLO” al usuario “prueba04”. Hacer que solo el rol “CONEXIÓN” este activo cuando se conecte.

73. Comprobar en la vista apropiada del diccionario de datos los roles activos en la sesión.

74. Conectado como usuario “prueba04”, activar el rol “DESARROLLO” y comprobar de nuevo en la vista apropiada del diccionario de datos los roles activos en la sesión.

75. Asignar el rol "CONNECT" al usuario "ADMIN". ¿Es preciso asignarle los permisos "CREATE PROCEDURE", "CREATE PUBLIC SYNONYM", "CREATE ROLE", "CREATE TRIGGER"?, ¿Los tiene ya asignados?.

76. Conectarse como usuario SYSTEM y otorgar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos (pertenece al usuario "prueba01"). ¿Qué sucede?, ¿por qué?.

77. Conectarse como usuario "prueba01" y otorgar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos; hacerlo de forma que "prueba02" también pueda otorgar el permiso a otros usuarios (opción ADMIN).

78. Conectarse como usuario "prueba02" y otorgar al usuario "prueba03" el permiso para seleccionar datos de la tabla códigos.

79. Conectarse como usuario "prueba01" y revocar al usuario "prueba02" el permiso para seleccionar datos de la tabla códigos.

80. Conectarse como usuario "prueba03" e intentar consultar la tabla códigos. ¿Qué ocurre?, ¿por qué?.