Pràctiques de Seguretat activa en xarxes

Contingut

Exercici de Seguretat Activa en Xarxes NF1

Exercici d'investigació

Visiteu el web Eines de Seguretat Eines de Seguretat que disposa d'un catàleg d'eines de seguretat (utilitzeu el google traductor per traduir la pàgina si teniu problemes amb l'anglès). Feu una classificació en forma de taula de les eines més populars, classificades per categories, per a què serveixen, si es poden utilitzar per realitzar atacs i les plataformes on es poden utilitzar. Per exemple:

| Tipus | Nom | Plataformes | Funcionalitats |

|---|---|---|---|

| Sniffers | Whireshark | Windows, Linux, Mac | Examinar el tràfic d'una xarxa |

| Scanners de vulnerabilitats | ... | ... | ... |

SPAM

Son mensajes no solicitados, habitualmente de tipo publicitario, enviados en cantidades masivas. Aunque se puede hacer por distintas vías, la más utilizada entre el público en general es la basada en el correo electrónico.

Otras tecnologías de internet que han sido objeto de spam incluyen grupos de noticias usenet, motores de búsqueda, wikis y blogs.

- Explica diferents mètodes de detecció del correu brossa.

- HOAX (Falsa Alarma)

- Cerqueu l’últim correu cadena que us hagi arribat.

- Busqueu informació a Internet sobre el missatge que conté. La majoria de vegades n’hi ha prou amb buscar el títol del correu.

- Verifiqueu si es tracta d’un missatge fals. Si no ho aconseguiu la primera vegada, proveu-ho amb un altre correu cadena. Gairebé tots acostumen a tenir un contingut fals.

- Anti-Spamming

- Accediu a l’URL de vermiip.

- Expliqueu quin mecanisme fan servir per enganyar els motors de cerca dels spammers.

- Identitats falses de remitents de correu

- Cerqueu informació de la iniciativa SPF (Sender Policy Framework).

- Expliqueu com fan servir els spammers les identitats falses.

- Expliqueu quin és l’objectiu de l’SPF.

Espies

- Necessitareu 2 màquines: la màquina real de l'aula (per a fer les peticions) i una MV Windows 10 amb l'analitzador de paquets Wireshark. Configurarem l'adaptador de xarxa de la MV sigui tipus "adaptador pont" i activarem el mode promiscu "permetre tot". Assignarem una IP estàtica, per exemple "IP: 172.16.104.3 mascara:255.255.0.0, passarel·la: 172.16.55.35, DNS:172.16.200.1, dominis cerca: 172.16.200.2"

- Necessitareu dos equips connectats entre ells en una xarxa interna (EMPRESA). És possible capturar els paquets que intercanvien aquests 2 últims equips des de l'equip amb Wireshark del punt anterior? Per què?

- Instal·la i configura el programari WireShark per rebre tots els paquets possibles que circulen per la xarxa

- Estableix una connexió HTTP a Google.

- Cerca cadascun dels paquets enviats per fer el

pingi mira les trames generades. - Cerca les trames enviades per la connexió HTTP. Fíxat en el protocol TCP que envia 3 paquets per realitzar la connexió.

- Realitzeu una connexió SSH, Telnet o FTP. Podeu crear-vos el vostre propi servidor FTP a Windows Server 2008 enllaç1 enllaç2 o connectar-vos mitjançant comandes a un servidor públic "ftp ficus.pntic.mec.es" també es possible fer-ho amb un client. més servidors i més. Intenteu capturar la contrasenya amb el sniffer. L'heu pogut capturar?

- Intenta fer login a aquesta pàgina o aquesta altra altra SENSE REGISTRAR-VOS i captura amb el wireshark. Ens mostra alguna cosa? influeix el certificat SSL?

- Utilitzant el programari Dsniff i ARPSpoofing, intenta realitzar l'atac man in the middle d'aquest vídeo.

http://www.enhacke.com/2017/10/19/thc-hydra-cracking/

Seguretat WIFI

- Explica les maneres d'assegurar una xarxa WIFI. Explica els differents protocols de seguretat i fes una comparativa (+segurs, -segurs)

Quins protocols de seguretat WIFI son febles i podem obtenir la contrasenya. Com s'anomena aquest atac i amb quin programa es pot realitzar?

- WarDrive

- Busqueu informació sobre què és el WarDrive.

- en què consisteix el WarDrive i quines mesures es poden aplicar per evitar-lo. Instal·lar l'aplicació NetStumbler

Monitorització

- Cerqueu informació de les eines Nagios, Ntop i munin.

- Expliqueu quina informació de xarxa monitora cadascuna de les eines mencionades.

MIRAR CURSO 2016-2017 CHECK MK

Monitorització de Xarxes: Munin

- Importa una M.V amb el S.O. Ubuntu 14.04 Desktop. Instal·la openssh-server.

- Instal·la munin i configura-ho per tal de monitoritzar localhost

- Configura un segon servidor per tal que munin el pugui monitoritzar

- Configurar munin per tal que monitoritzi un servei (apache2, o qualsevol altre)

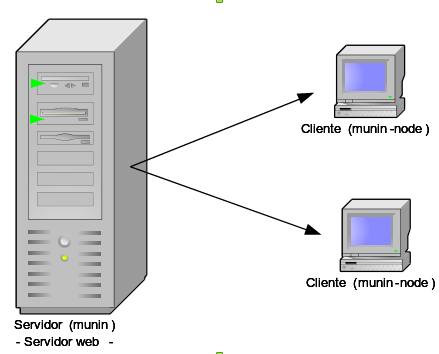

//Notes: Munin Node, un nodo es un programa instalado en un host o equipo que se ejecuta en cada host y envía datos a Munin Master.

Munin Master es responsable de la recopilación de datos de los nodos Munin. Almacena estos datos en RRD, los archivos y los gráficos de cada nodo.También comprueba si los valores o datos que van llegando tuvieron alguna variación brusca tanto en máximos o en mínimos según valores específicos y enviarán alertas si esto sucede al administrador que es quien ha configurado los limites críticos o de advertencia.*/

/*ponemos las máquinas virtuales(server y nodo) en modo puente para configurar las ip manualmente*/

Solució:

Monitorització de Xarxes: cacti

- Importa una M.V amb el S.O. Ubuntu Server. Instal·la openssh-server.

- Instal·la cacti i configura-ho per tal de monitoritzar localhost

- Confiura un segon servidor per tal que cacti el pugui monitoritzar

(Per a aquest segon servidor només cal instal.lar els paquets snmp i cacti cacti-spine). Després cal crear un nou host amb la ip del node client.

- Configurar cacti per tal que monitoritzi un servei (apache2, o qualsevol altre)

solució:

Web pas a pas amb la configuració i instal·lació del cacti

Web pas a pas amb la configuració i instal·lació del cacti II

Web pas a pas amb la configuració i instal·lació del cacti III

DETECCIÓN DE INTRUSOS

¿Qué es un ids ? ¿y un hids? Pon algunos ejemplos.

Configuración SNORT

https://www.youtube.com/watch?v=_snieZtj8fQ

https://www.welivesecurity.com/la-es/2014/01/13/primeros-pasos-implementacion-ids-snort/

sudo dpkg-reconfigure snort

Muestra estadisticas y visualiza el tráfico tcp/IP

snort -v

Visualizar campos de datos

snort -dev

sudo snort -A console -q -u snort -g snort -c /etc/snort/snort.conf -i eth0